ACTUALITÉ

Le Digital Operational Resilience Act (DORA) est une initiative introduite par le Parlement Européen et qui devrait entrer en vigueur d’ici le 17 janvier 2025. Cette réglementation a été conçue en réponse à la dépendance croissante des entreprises financières à l’égard des systèmes numériques et aux risques systémiques potentiels qu’ils posent. Ses ambitions sont claires : renforcer la résilience opérationnelle au sein du secteur financier afin de garantir la continuité des activités en obligeant notamment les fournisseurs tiers dans le domaine des technologies de l’information et de la communication (TIC) à se conformer aux normes réglementaires. Dans cet article, nous allons fournir un aperçu complet des principaux points à retenir de DORA.

Dora : le contexte

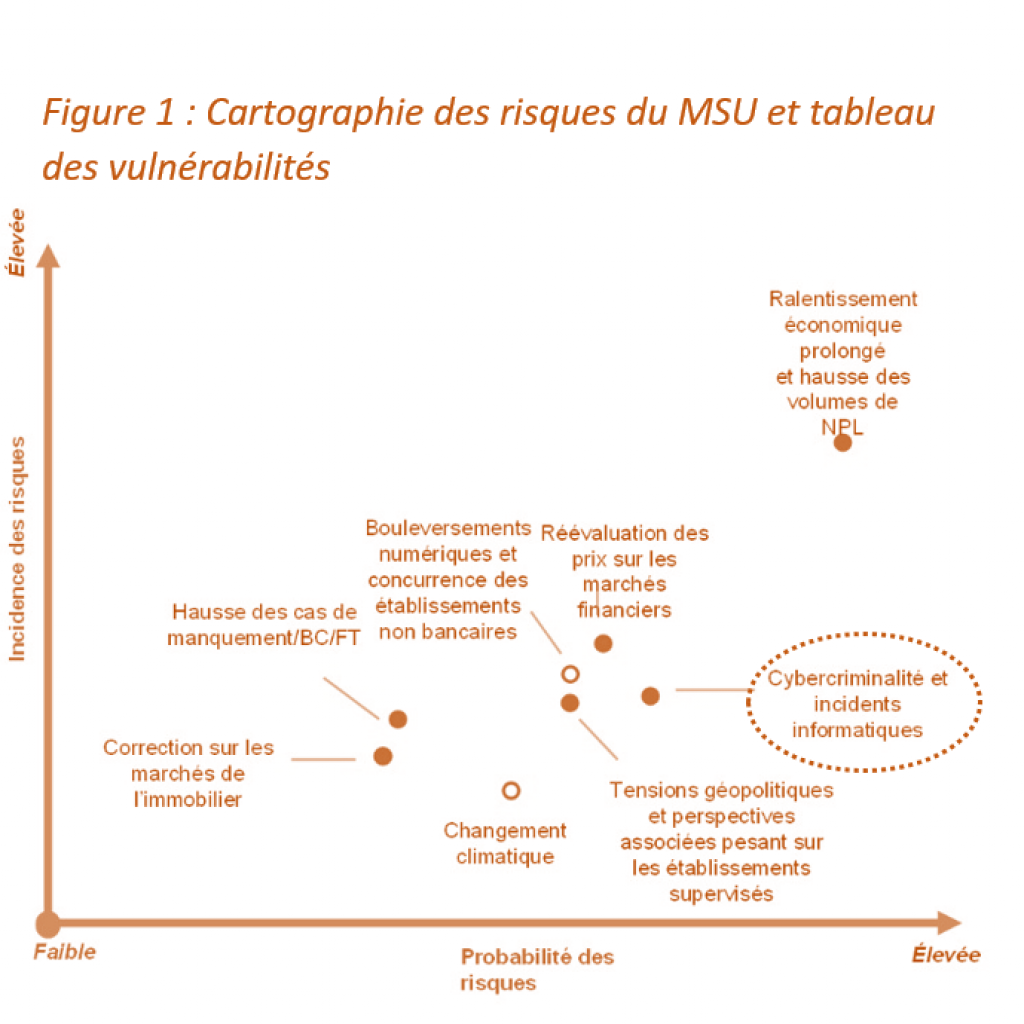

À mesure que les organisations dépendent de plus en plus de systèmes interconnectés et de plates-formes numériques, les vulnérabilités aux menaces cybernétiques ont augmenté de concert. A ce propos, l’organisme européen de surveillance des risques systémiques (ESRB) a averti en février 2020 qu’un seul cyber incident pourrait conduire à une crise systémique menaçant la stabilité financière[1]. Une étude[2] menée par la BCE en 2021 sur les défis majeures auxquels les banques pourraient faire face au cours des prochaines années souligne le risque élevé de vulnérabilité aux carences informatiques et aux perturbations opérationnelles (cf. figure 1). En réponse, l’Union Européenne (UE) a adopté une position proactive en introduisant deux réglementations essentielles : la directive Network and Information Security (NIS2) et le Digital Operational Resilience Act (DORA). Ces règlementations revêtent une importance cruciale pour l’exécution des fonctions quotidiennes typiques de tous les établissements financiers.

Bien que leur objectif partagé soit de renforcer les défenses numériques des secteurs critiques, DORA et NIS2 le font avec des portées différentes.

· DORA est une réglementation, avec une applicabilité directe et uniforme dans tous les États membres de l’UE alors que NIS2 prend la forme d’une directive, nécessitant la transposition dans les lois nationales des États membres ce qui est particulièrement problématique dans la mesure où les entités financières opèrent de manière hautement interconnectée avec une infrastructure transfrontalière étendue.

· DORA vise à assurer l’intégrité et la disponibilité du secteur financier alors que NIS2 vise à renforcer le niveau de cybersécurité global au sein de l’UE. DORA est dite lex specialis par rapport à NIS2, un principe qui veut qu’une loi spécifique prime sur une loi généraliste.

· NIS2 et DORA ne visent pas les mêmes entités. NIS2 concerne les Entités Essentielles et les Entités Importantes alors que DORA adresse le secteur financier, à travers des entités bien précises.

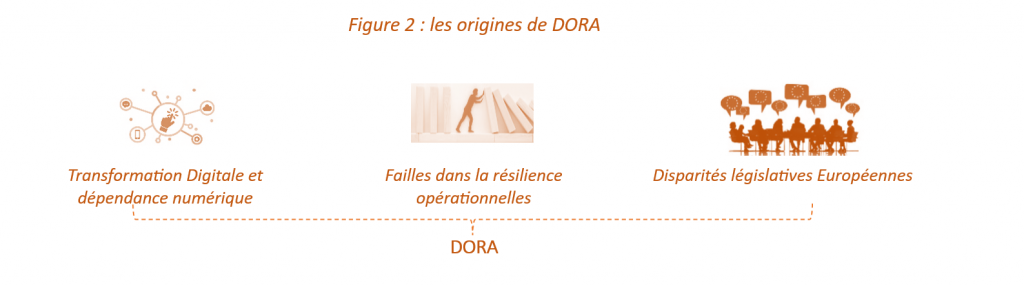

Nous pouvons dire que les deux textes se complètent bien plus qu’ils ne se font concurrence. NIS2 vise à renforcer le niveau de cybersécurité global dans l’UE, là où DORA assure que le système financier reste fonctionnel même en cas de cyberattaque. C’est dans ce contexte que DORA est née avec comme objectif principal de réduire la complexité de la réglementation en introduisant un acte législatif unique et harmonisé des principales exigences opérationnelles numériques dans l’ensemble du secteur financier de l’UE.

[1] European Systemic Risk Board Press Release “ESRB publishes report on systemic cyberattacks” February 2020

[2] Supervision bancaire de la BCE : évaluation des risques et des vulnérabilités pour 2021

Dora : les champs d'application

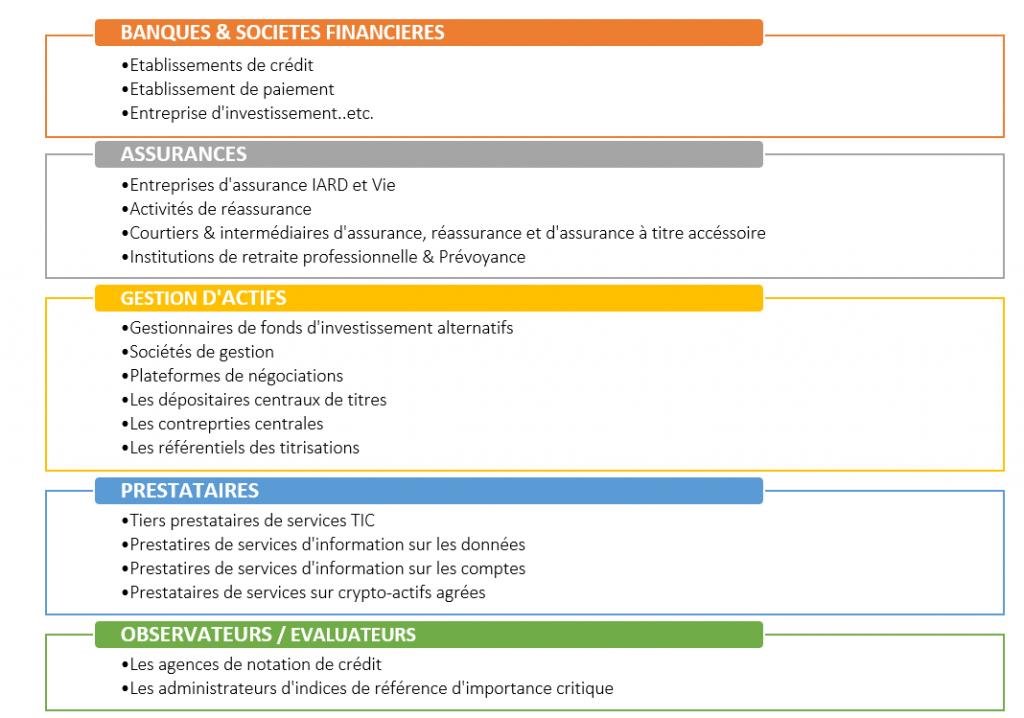

Le règlement 2022/2554 du Parlement Européen et du Conseil du 14 décembre 2022 sur la résilience opérationnelle numérique du secteur financier vient couvrir un très large éventail d’entités de services financiers[3]. Cela a pour objectif de créer un cadre détaillé et complet sur la résilience opérationnelle numérique[4]. En outre, DORA vise à établir un cadre de surveillance au niveau de l’UE afin d’identifier et de superviser les prestataires de services tiers dans le domaine des TIC jugés importants ou « critiques[5] » pour les entités financières. En voici un aperçu :

Il est essentiel de noter que les dispositions de DORA sont fixés par rapport au secteur financier qui est crucial pour les économies contemporaines. Les principaux destinataires des exigences de DORA sont les banques, les assureurs, les sociétés d’investissement, les places de marché mais surtout les prestataires de services. En effet, DORA a un impact sur un réseau plus large de prestataires de services essentiels à la stabilité du secteur financier. Cela comprend les prestataires de services qui soutiennent les fondements technologiques des opérations financières et qui sont souvent négligés mais d’une importance considérable. Une évolution profonde pour les prestataires de services qui passent de la fonction de facilitateurs technologiques à celle de responsables de la résilience cyber. Ces entités ne sont pas seulement touchées par la conformité mais également par la redéfinition de leur place dans l’écosystème numérique, mettant en avant l’importance de la corrélation entre la résilience cyber et la stabilité des secteurs critiques.

[3] Les exigences étant appliquées proportionnellement en fonction de la taille et du profil d’activité de l’entreprise

[4] La résilience opérationnelle numérique est la capacité des entreprises à construire, assurer et revoir leur intégrité opérationnelle afin de s’assurer qu’elles peuvent résister à tous les types de perturbations et de menaces liées aux technologies de l’information et de la communication (TIC)

[5] L’objectif de la règlementation est que l’entité ne s’exonère pas de ses engagements en sous-traitant. Ainsi, les Autorités Européennes de Surveillance (ESA) soumettent des projets de normes règlementaires techniques (RTS) et d’exécution (ITS) qui précisent les exigences du règlement DORA.

Dora : le cadre d'application

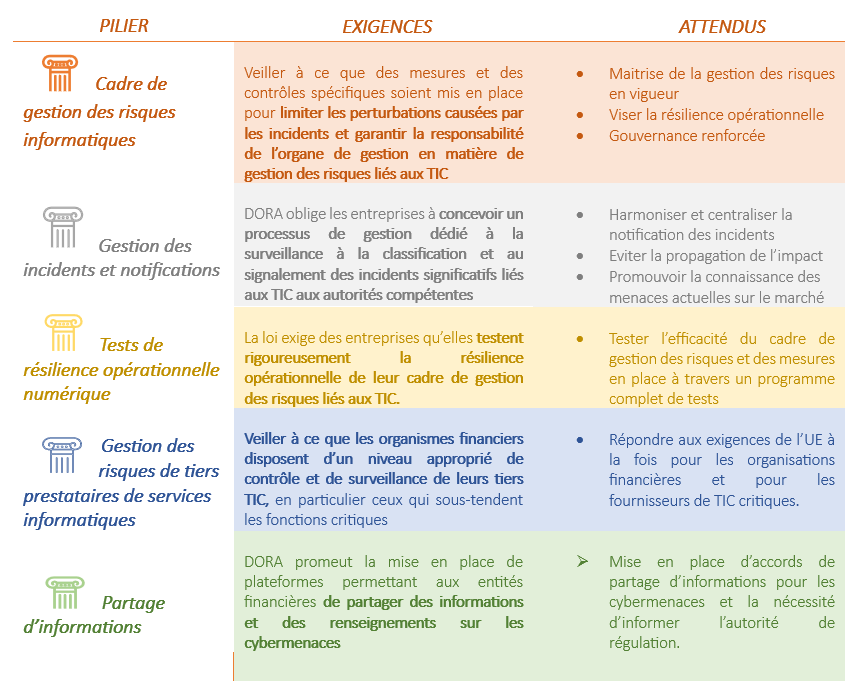

La loi englobe plusieurs domaines clés de la gestion des risques liés aux TIC que nous pouvons classer en 5 piliers fondamentaux supervisés par l’AMF et/ou l’ACPR :

En anticipation de DORA, les objectifs prioritaires des 5 piliers pourraient être résumés comme suit :

- Renforcer la gouvernance d’entreprise notamment des risques de Tiers

- Passer en revue les clauses contractuelles avec les prestataires TIC

- Tirer le meilleur parti des expériences pilotes émanant des registres incidents des prestataires, notifications, partage d’informations et des tests d’intrusion[6]

- Renforcer la résilience opérationnelle avec notamment un plan PUPA (Plan d’Urgence et de Poursuite d’Activité)

Par conséquent, au niveau de chaque entreprise précitée dans le texte de loi, les fonctions concernées devront désormais procéder à une analyse des écarts entre les exigences et leurs processus et procédures actuels afin d’identifier l’ampleur du travail requis pour assurer la conformité à DORA. Tous ces éléments constitueront des défis importants pour leurs coûts de conformité.

[6] TLPT ou threat-led penetration testing

Dora : focus sur les impacts pour les établissements concernés

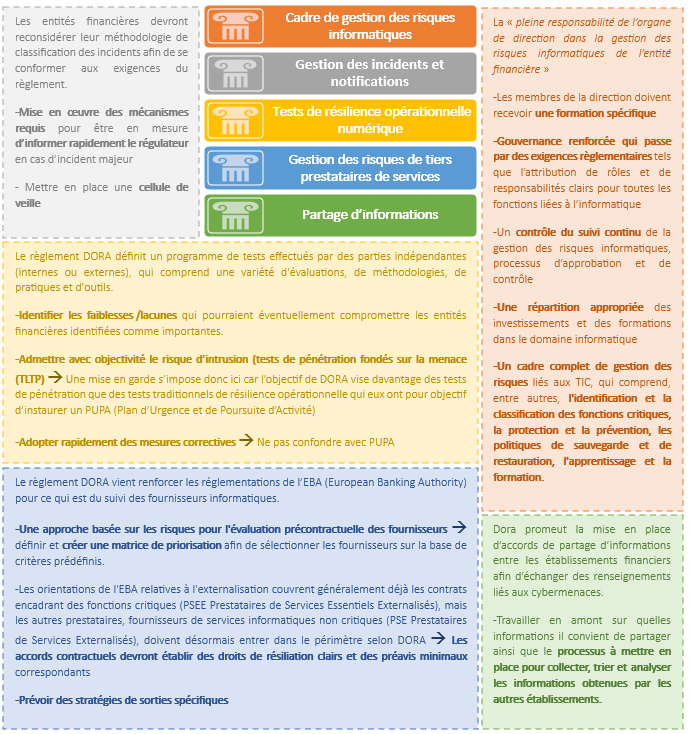

Voyons quels sont les impacts et enjeux potentiels de ces 5 piliers sont à l’horizon en termes de stratégie.

Il est évident que DORA prescrit des exigences fortes concernant la résilience opérationnelle, imposant un champ d’application beaucoup plus large et des contraintes techniques spécifiques. Par conséquent, les établissements doivent d’ores et déjà se préparer à leur mise en conformité ce qui passe nécessairement par un changement en termes d’organisation, de processus et de technologie. Ces étapes peuvent prendre du temps et des ressources. Il est donc dans l’intérêt des établissements de définir une stratégie de résilience pratico-pratique comme illustré ci-dessus.

Dora : une question de défis organisationnels

Vous l’aurez compris, les entités concernées sont confrontées à une variété de défis qui ne se limitent pas uniquement à la rédaction de livrables ou à la revue de processus. Tout d’abord, l’implication du Top Management dans la définition de cette stratégie de résilience opérationnelle sera l’un des premiers défis – mais aussi critère de succès – pour de nombreuses organisations financières. Les fonctions essentielles de l’entreprise permettront également de faciliter la mise en conformité au règlement DORA, avec un sponsor du projet solide et auprès duquel il faudra être en mesure de fournir une vision holistique de la gestion des risques TIC sur le long terme. Autrement, il sera difficile d’arbitrer certains projets ou de promouvoir largement une culture des risques cyber sans ces éléments. Ensuite, l’harmonisation des normes de gestion des incidents et d’externalisation est un deuxième défi. DORA est considérée comme le premier règlement strict en matière de résilience opérationnelle. Certaines organisations devront sans doute fournir des efforts bien plus significatifs tandis que d’autres organisations plus matures, comme les banques, s’attarderont à adapter les processus existants aux exigences communes. Il s’agit ici de réussir à concilier des professions différentes pour atteindre une conformité constante avec un déploiement collaboratif : les départements de la DSI, des risques et des autres services agiront en étroite collaboration, notamment en ce qui concerne le déploiement et la supervision des plans de tests. DORA aspire donc à enrichir, préciser et coordonner les exigences (préexistantes pour certaines) en y ajoutant un enjeu de gouvernance et d’implication du top management. Ces exigences permettent ainsi une gestion plus fluide pour une parfaite maîtrise de leur activité.

Conclusion

Malgré les progrès considérables accomplis à ce jour, le cadre juridique et réglementaire de l’Union européenne (UE) reste fragmenté. DORA est une réponse règlementaire harmonisée au niveau de l’UE aux récents développements technologiques (digitalisation des processus, robotisation, IA…) qui exposent l’ensemble des institutions financières à un risque informatique pouvant affaiblir la résilience opérationnelle. Concrètement, la mise en commun croissante de ressources techniques et opérationnelles élargit, intensifie et complexifie la gestion de menaces cybernétiques. Une situation fragilisée par le recours massif à l’externalisation auprès de prestataires de services qui constituent un vecteur de propagation aggravant, pouvant déboucher sur un risque systémique. Dans ce contexte, la date limite pour la mise en conformité DORA, le 17 janvier 2025, approche à grands pas et la mise en place est exigeante et nécessite une attention immédiate. En effet, il ne s’agit pas seulement de conformité, il s’agit aussi d’efficacité et de rationalisation. En somme, DORA n’est pas seulement un défi réglementaire, c’est aussi une opportunité tributaire d’une gouvernance renforcée dans la prise en compte du risque informatique par la direction : les défaillances informatiques ne sont plus uniquement l’affaire de la direction des systèmes d’information (DSI) et des services de conformité mais il faut désormais en tenir compte au niveau du top management.

Références

► École Polytechnique Executive Education : Quels sont les disciplines et les métiers de la data science ?

► Gillian Oliver : “ Data science and the information professions : Challenges and opportunities ”.

Data and Information Management,Volume 7, Issue 1,2023